segunda-feira, 13 de julho de 2009

segunda-feira, 6 de julho de 2009

Princípios e Valores

A relação do vídeo com o Planejamento Estratégico é que todos os níveis organizacionais devem estar motivados e comprometidos para implementarem as estratégias definidas, assim como uma equipe de futebol bem sucedida.

sábado, 4 de julho de 2009

Planejando o presente

Um planejamento estratégico de TI é constituído, em suas bases, por planos de organização, sistemas de informação e suporte. Trata-se de um processo dinâmico que assegura a integração das atividades de TI com os negócios, visando atingir plenamente os objetivos estratégicos da corporação.

Integração, flexibilidade e inovação constantes são as bases da sustentabilidade e evolução corporativas. Por isso, o planejamento deve ser elaborado no contexto da governança de TI, constituindo-se num dos 34 processos do Cobit (Control Objectives for Information and Related Technology), framework de governança de TI elaborado pelo ISACF (Information Systems Audit and Control Foundation).

O planejamento estratégico de TI está subordinado ao planejamento estratégico corporativo das empresas. Este último planejamento é um processo, também dinâmico, de identificação, análise, estruturação e coordenação da missão corporativa, da visão estratégica da empresa, da estratégia propriamente dita, dos objetivos, indicadores, metas e planos de ação, assim como das expectativas das unidades de negócios.

O planejamento estratégico corporativo, elaborado no contexto da governança corporativa, deve alcançar, de forma efetiva, o desenvolvimento dos negócios com a melhor concentração de esforços e utilização dos recursos da empresa. O planejamento é um processo sistemático e constante de tomadas de decisões, cujas conseqüências não surgem instantaneamente. Planejar não diz respeito a decisões futuras, mas a implicações futuras de decisões presentes.

Planejamento não é um ato isolado. Deve ser visualizado como um processo de ações concatenadas para atingir os objetivos estabelecidos. É um processo muito mais importante que seu produto final, ou seja, um conjunto de planos de ação que devem ser desenvolvidos pela empresa e não para a empresa. Se este aspecto não for observado, é significativo o risco de resultados inadequados, bem como de resistências e descrédito crescentes na implementação dos planos.

Todo tipo de planejamento empresarial deve respeitar alguns princípios para que os resultados esperados de sua operacionalização sejam conquistados. Esses princípios são da contribuição aos objetivos, da precedência, profundidade e abrangência, de maior eficiência e efetividade e de valorização dos negócios. Corporativamente, distinguem-se três tipos de planejamento: estratégico, tático e operacional. Os processos de planejamentos estratégicos corporativos e de TI são instrumentos fundamentais de gestão para atender as estratégias de crescimento e produtividade empresariais.

Claudio Terrazzan é diretor de Tecnologia da HOLD

Veja o post original: B2B Magazine

WiMAX

O WiMAX atualmente possui os padrões

- "Nomádico" IEEE 802.16d (ou IEEE 802.16-2004) e

- Móvel IEEE 802.16e (ou IEEE 802.16-2005).

O 802.16d (ratificado em Junho de 2004) é o padrão de acesso sem fio de banda larga fixa (também conhecido como WiMAX Fixo) e teve os primeiros equipamentos (Aperto Networks, Redline Communications, Wavesat e Sequans) homologados agora em Janeiro de 2006 pelo laboratório espanhol Cetecom.

O 802.16e (ratificado em Dezembro de 2005) é o padrão de acesso sem fio de banda larga móvel - WiMAX Móvel (assegurando conectividade em velocidades de até 100 km/hora) e cujos equipamentos estarão disponíveis no mercado em meados de 2007.

A grande diferença entre o WiMAX "Nomádico" (ou Fixo) e o Móvel é que o primeiro é apenas portátil (não comuta – não possui handoff - entre ERBs em altas velocidades) e o segundo é móvel (comuta – possui handoff - entre ERBs em velocidades de até 100 Km/h). Eu particularmente prefiro o termo "Nomádico" – apesar do anglicismo – pelo fato de manter a conectividade portátil em velocidades baixas como a de um "nômade". Acho o termo Fixo inapropriado pois WiMAX não é ADSL que "amarra" o(a) usuário(a) na cadeira do computador!

As redes WiMAX funcionam de maneira semelhante à das redes Bluetooth. As transmissões de dados podem chegar aos 1Gbps a uma distância de até 50Km (radial), com estudos científicos para se chegar a 10Gbps. O funcionamento é parecido com o do Bluetooth e o Wi-Fi (no ponto de vista de ser transmissão e recepção de ondas de rádio), usado para comunicação entre pequenos dispositivos de uso pessoal, como PDAs, telefones celulares (telemóveis) de nova geração, computadores portáteis, mas também é utilizado para a comunicação de periféricos, como impressoras, scanners, etc. O WiMAX opera na faixa ISM (Industrial, Scientific, Medical) centrada em 2,45 GHz, que era formalmente reservada para alguns grupos de usuários profissionais. Nos Estados Unidos, a faixa ISM varia de 2400 a 2483,5 MHz. Na maioria da Europa, a mesma banda também está disponível. No Japão, a faixa varia de 2400 a 2500 MHz.

fontes: wikipedia e revistadewimax

sexta-feira, 3 de julho de 2009

Estratégia de TI

Apresenta algumas idéias interessantes que valem a pena serem avaliadas quando da elaboração de um PETIC.

Assim é bem melhor:

Você tem que encontrar o que você ama

Veja a íntegra do discurso de Steve Jobs, o criador da Apple, para os formandos de Stanford

Por Steve Jobs, o criador da Apple, na Stanford

Estou honrado de estar aqui, na formatura de uma das melhores universidades do mundo. Eu nunca me formei na universidade. Que a verdade seja seja dita, isso é o mais perto que eu já cheguei de uma cerimônia de formatura. Hoje, eu gostaria de contar a vocês três histórias da minha vida. E é isso. Nada demais. Apenas três histórias.

A primeira história é sobre ligar os pontos

Eu abandonei o Reed College depois de seis meses, mas fiquei enrolando por mais dezoito meses antes de realmente abandonar a escola. E por que eu a abandonei?

Tudo começou antes de eu nascer. Minha mãe biológica era uma jovem universitária solteira que decidiu me dar para a adoção. Ela queria muito que eu fosse adotado por pessoas com curso superior. Tudo estava armado para que eu fosse adotado no nascimento por um advogado e sua esposa. Mas, quando eu apareci, eles decidiram que queriam mesmo uma menina. Então meus pais, que estavam em uma lista de espera, receberam uma ligação no meio da noite com uma pergunta: "Apareceu um garoto. Vocês o querem?" Eles disseram: "É claro." Minha mãe biológica descobriu mais tarde que a minha mãe nunca tinha se formado na faculdade e que o meu pai nunca tinha completado o ensino médio. Ela se recusou a assinar os papéis da adoção. Ela só aceitou meses mais tarde quando os meus pais prometeram que algum dia eu iria para a faculdade.

E, 17 anos mais tarde, eu fui para a faculdade. Mas, inocentemente escolhi uma faculdade que era quase tão cara quanto Stanford. E todas as economias dos meus pais, que eram da classe trabalhadora, estavam sendo usados para pagar as mensalidades. Depois de 6 meses, eu não podia ver valor naquilo. Eu não tinha idéia do que queria fazer na minha vida e menos idéia ainda de como a universidade poderia me ajudar naquela escolha. E lá estava eu gastando todo o dinheiro que meus pais tinham juntado durante toda a vida. E então decidi largar e acreditar que tudo ficaria OK. Foi muito assustador naquela época, mas olhando para trás foi uma das melhores decisões que já fiz. No minuto em que larguei, eu pude parar de assistir às matérias obrigatórias que não me interessavam e comecei a frequentar aquelas que pareciam interessantes.

Não foi tudo assim romântico. Eu não tinha um quarto no dormitório e por isso eu dormia no chão do quarto de amigos. Eu recolhia garrafas de Coca-Cola para ganhar 5 centavos, com os quais eu comprava comida. Eu andava 11 quilômetros pela cidade todo domingo à noite para ter uma boa refeição no templo hare-krishna. Eu amava aquilo. Muito do que descobri naquele época, guiado pela minha curiosidade e intuição, mostrou-se mais tarde ser de uma importância sem preço.

Vou dar um exemplo: o Reed College oferecia naquela época a melhor formação de caligrafia do país. Em todo o campus, cada poster e cada etiqueta de gaveta eram escritas com uma bela letra de mão. Como eu tinha largado o curso e não precisava frequentar as aulas normais, decidi assistir as aulas de caligrafia. Aprendi sobre fontes com serifa e sem serifa, sobre variar a quantidade de espaço entre diferentes combinações de letras, sobre o que torna uma tipografia boa. Aquilo era bonito, histórico e artisticamente sutil de uma maneira que a ciência não pode entender. E eu achei aquilo tudo fascinante.

Nada daquilo tinha qualquer aplicação prática para a minha vida. Mas 10 anos mais tarde, quando estávamos criando o primeiro computador Macintosh, tudo voltou. E nós colocamos tudo aquilo no Mac. Foi o primeiro computador com tipografia bonita. Se eu nunca tivesse deixado aquele curso na faculdade, o Mac nunca teria tido as fontes múltiplas ou proporcionalmente espaçadas. E considerando que o Windows simplesmente copiou o Mac, é bem provável que nenhum computador as tivesse. Se eu nunca tivesse largado o curso, nunca teria frequentado essas aulas de caligrafia e os computadores poderiam não ter a maravilhosa caligrafia que eles têm. É claro que era impossível conectar esses fatos olhando para a frente quando eu estava na faculdade. Mas aquilo ficou muito, muito claro olhando para trás 10 anos depois.

De novo, você não consegue conectar os fatos olhando para frente. Você só os conecta quando olha para trás. Então tem que acreditar que, de alguma forma, eles vão se conectar no futuro. Você tem que acreditar em alguma coisa - sua garra, destino, vida, karma ou o que quer que seja. Essa maneira de encarar a vida nunca me decepcionou e tem feito toda a diferença para mim.

Minha segunda história é sobre amor e perda.

Eu tive sorte porque descobri bem cedo o que queria fazer na minha vida. Woz e eu começamos a Apple na garagem dos meus pais quando eu tinha 20 anos. Trabalhamos duro e, em 10 anos, a Apple se transformou em uma empresa de 2 bilhões de dólares e mais de 4 mil empregados. Um ano antes, tínhamos acabado de lançar nossa maior criação - o Macintosh - e eu tinha 30 anos. E aí fui demitido. Como é possível ser demitido da empresa que você criou? Bem, quando a Apple cresceu, contratamos alguém para dirigir a companhia. No primeiro ano, tudo deu certo, mas com o tempo nossas visões de futuro começaram a divergir. Quando isso aconteceu, o conselho de diretores ficou do lado dele. O que tinha sido o foco de toda a minha vida adulta tinha ido embora e isso foi devastador. Fiquei sem saber o que fazer por alguns meses. Senti que tinha decepcionado a geração anterior de empreendedores. Que tinha deixado cair o bastão no momento em que ele estava sendo passado para mim. Eu encontrei David Peckard e Bob Noyce e tentei me desculpar por ter estragado tudo daquela maneira. Foi um fracasso público e eu até mesmo pensei em deixar o Vale [do Silício]. Mas, lentamente, eu comecei a me dar conta de que eu ainda amava o que fazia. Foi quando decidi começar de novo.

Não enxerguei isso na época, mas ser demitido da Apple foi a melhor coisa que podia ter acontecido para mim. O peso de ser bem sucedido foi substituído pela leveza de ser de novo um iniciante, com menos certezas sobre tudo. Isso me deu liberdade para começar um dos períodos mais criativos da minha vida. Durante os cinco anos seguintes, criei uma companhia chamada NeXT, outra companhia chamada Pixar e me apaixonei por uma mulher maravilhosa que se tornou minha esposa. Pixar fez o primeiro filme animado por computador, Toy Story, e é o estúdio de animação mais bem sucedido do mundo. Em uma inacreditável guinada de eventos, a Apple comprou a NeXT, eu voltei para a empresa e a tecnologia que desenvolvemos nela está no coração do atual renascimento da Apple. E Lorene e eu temos uma família maravilhosa.

Tenho certeza de que nada disso teria acontecido se eu não tivesse sido demitido da Apple. Foi um remédio horrível, mas eu entendo que o paciente precisava. Às vezes, a vida bate com um tijolo na sua cabeça. Não perca a fé. Estou convencido de que a única coisa que me permitiu seguir adiante foi o meu amor pelo que fazia. Você tem que descobrir o que você ama. Isso é verdadeiro tanto para o seu trabalho quanto para com as pessoas que você ama. Seu trabalho vai preencher uma parte grande da sua vida, e a única maneira de ficar realmente satisfeito é fazer o que você acredita ser um ótimo trabalho. E a única maneira de fazer um excelente trabalho é amar o que você faz. Se você ainda não encontrou o que é, continue procurando. Não sossegue. Assim como todos os assuntos do coração, você saberá quando encontrar. E, como em qualquer grande relacionamento, só fica melhor e melhor à medida que os anos passam. Então continue procurando até você achar. Não sossegue.

Minha terceira história é sobre morte.

Quando eu tinha 17 anos, li uma frase que era algo assim: "Se você viver cada dia como se fosse o último, um dia ele realmente será o último". Aquilo me impressionou, e desde então, nos últimos 33 anos, eu olho para mim mesmo no espelho toda manhã e pergunto: "Se hoje fosse o meu último dia, eu gostaria de fazer o que farei hoje?" E se a resposta é "não" por muitos dias seguidos, sei que preciso mudar alguma coisa.

Lembrar que estarei morto em breve é a ferramenta mais importante que já encontrei para me ajudar a tomar grandes decisões. Porque quase tudo - expectativas externas, orgulho, medo de passar vergonha ou falhar - caem diante da morte, deixando apenas o que é apenas importante. Não há razão para não seguir o seu coração. Lembrar que você vai morrer é a melhor maneira que eu conheço para evitar a armadilha de pensar que você tem algo a perder. Você já está nu. Não há razão para não seguir seu coração.

Há um ano, eu fui diagnosticado com câncer. Era 7h30 da manhã e eu tinha uma imagem que mostrava claramente um tumor no pâncreas. Eu nem sabia o que era um pâncreas. Os médicos me disseram que aquilo era certamente um tipo de câncer incurável, e que eu não deveria esperar viver mais de 3 a 6 semanas. Meu médico me aconselhou a ir para casa e arrumar minhas coisas - que é o código dos médicos para "preparar para morrer". Significa tentar dizer às suas crianças em alguns meses tudo aquilo que você pensou ter os próximos 10 anos para dizer. Significa dizer seu adeus. Eu vivi com aquele diagnóstico o dia inteiro. Depois, à tarde, eu fiz uma biópsia, em que eles enfiaram um endoscópio pela minha garganta abaixo, através do meu estômago e pelos intestinos. Colocaram uma agulha no meu pâncreas e tiraram algumas células do tumor. Eu estava sedado, mas minha mulher, que estava lá, contou que quando os médicos viram as células em um microscópio, começaram a chorar. Era uma forma muito rara de câncer pancreático que podia ser curada com cirurgia. Eu operei e estou bem. Isso foi o mais perto que eu estive de encarar a morte e eu espero que seja o mais perto que vou ficar pelas próximas décadas. Tendo passado por isso, posso agora dizer a vocês, com um pouco mais de certeza do que quando a morte era um conceito apenas abstrato: ninguém quer morrer. Até mesmo as pessoas que querem ir para o céu não querem morrer para chegar lá. Ainda assim, a morte é o destino que todos nós compartilhamos. Ninguém nunca conseguiu escapar. E assim é como deve ser, porque a morte é muito provavelmente a principal invenção da vida. É o agente de mudança da vida. Ela limpa o velho para abrir caminho para o novo. Nesse momento, o novo é você. Mas algum dia, não muito distante, você gradualmente se tornará um velho e será varrido. Desculpa ser tão dramático, mas isso é a verdade.

O seu tempo é limitado, então não o gaste vivendo a vida de um outro alguém. Não fique preso pelos dogmas, que é viver com os resultados da vida de outras pessoas. Não deixe que o barulho da opinião dos outros cale a sua própria voz interior. E o mais importante: tenha coragem de seguir o seu próprio coração e a sua intuição. Eles de alguma maneira já sabem o que você realmente quer se tornar. Todo o resto é secundário. Quando eu era pequeno, uma das bíblias da minha geração era o Whole Earth Catalog. Foi criado por um sujeito chamado Stewart Brand em Menlo Park, não muito longe daqui. Ele o trouxe à vida com seu toque poético. Isso foi no final dos anos 60, antes dos computadores e dos programas de paginação. Então tudo era feito com máquinas de escrever, tesouras e câmeras Polaroid. Era como o Google em forma de livro, 35 anos antes do Google aparecer. Era idealista e cheio de boas ferramentas e noções. Stewart e sua equipe publicaram várias edições de The Whole Earth Catalog e, quando ele já tinha cumprido sua missão, eles lançaram uma edição final. Isso foi em meados de 70 e eu tinha a idade de vocês. Na contracapa havia uma fotografia de uma estrada de interior ensolarada, daquele tipo onde você poderia se achar pedindo carona se fosse aventureiro. Abaixo, estavam as palavras: "Continue com fome, continue bobo". Foi a mensagem de despedida deles. Continue com fome. Continue bobo. E eu sempre desejei isso para mim mesmo. E agora, quando vocês se formam e começam de novo, eu desejo isso para vocês. Continuem com fome. Continuem bobos.

Obrigado.

Fonte - URL: http://vocesa.abril.com.br/evolucao/aberto/ar_80039.shtml.

CobIT

O CobiT independe das plataformas de TI adotadas nas empresas, tal como independe do tipo de negócio e do valor e participação que a tecnologia da informação tem na cadeia produtiva da empresa.

Estrutura do COBIT

COBIT cobre os quatro domínios, os quais possuem 34 processos (2 objetivos de controle para cada processo):

* Planejar e Organizar

* Adquirir e Implementar

* Entregar e Dar Suporte

* Monitorar e Avaliar

Fonte: wikipedia

segunda-feira, 29 de junho de 2009

sábado, 27 de junho de 2009

Mais de 90% das organizações brasileiras falham na implementação da estratégia

(...)

Tanto as empresas como os autores relacionados à Administração foram percebendo uma certa distância entre a formulação da estratégia (o planejamento estratégico) e sua execução. Pesquisa entre 275 gestores de portfólio de empresas americanas mostrou que a capacidade de executar a estratégia é mais importante do que a qualidade da estratégia em si (KAPLAN & NORTON, 2001: 11). No Brasil, a situação não é diferente. SCHWARZ (2000: 03) em pesquisa semelhante identifica barreiras à implementação de estratégias associadas a quatro dimensões:

1. Visão: somente 5% dos profissionais de nível operacional compreendem a visão de futuro da empresa em que trabalham;

2. Pessoas: menos de 25% das organizações brasileiras vinculam remuneração e incentivos com a estratégia empresarial;

3. Recursos: apenas 22% das empresas brasileiras vinculam o orçamento com a estratégia;

4. Administração da Estratégia: somente 32% das organizações brasileiras possuem ferramentas eficazes para monitoramento e controle.

A principal conclusão apresentada foi que mais de 90% das organizações brasileiras pesquisadas falham na implementação da estratégia Os conflitos retratados nos resultados desta pesquisa também foram observados em outros países instigando estudos e investigações científicas. No início da década de 90 os autores norte-americanos KAPLAN e NORTON propuseram o conceito de Balanced Scorecard. Apresentado inicialmente como ferramenta de controle da estratégia, evoluiu em seu potencial passando a ser tratado como um Modelo de Gestão. O principal objetivo deste modelo de gestão está no alinhamento do planejamento estratégico com as ações operacionais da empresa através de (KAPLAN & NORTON, 1997: 11-15):

* Esclarecer e traduzir a visão e a estratégia

* Comunicar e Associar Objetivos e Medidas Estratégicos

* Planejar, Estabelecer Metas e Alinhar Iniciativas Estratégicas

* Melhorar o Feedback e o Aprendizado Estratégico

(...)

O artigo completo pode ser obtido através da seguinte URL: http://br.monografias.com/trabalhos900/planejamento-estrategico-scorecard/planejamento-estrategico-scorecard2.shtml#Fig1

sexta-feira, 26 de junho de 2009

PETIC da UFS

http://www.slideshare.net/guest487494a/petic-ufs-v1-3

O que é RFID

O que é Identificação por Rádio Freqüência? |  |

|

Um sistema de RFID básico consiste em três componentes: • Uma antena ou bobina A antena emite sinais de rádio para ativar o Tag, ler e escrever dados. A antena é o canal entre o Tag e o transceptor, que controla a aquisição de dados e comunicação do sistema. A antena pode ter várias formas e tamanhos e pode ser instalada em locais como portas, para captar os dados de pessoas ou objetos identificados com tags que passam através dela, ou montada em uma cabine de pedágio para monitorar o tráfego em uma auto-estrada, por exemplo. O campo eletromagnético produzido por uma antena pode ser constante, mas se a leitura contínua não for necessária, o campo pode ser ativado por um sensor. Normalmente a antena é embalada com o transceptor e o decodificador para se tornar um leitor, que pode ser configurado como um coletor de mão ou um leitor fixo para ser conectado ao computador central. O leitor emite ondas de rádio freqüência com alcances variados dependendo do leitor e do tag. Quando o tag passa através da zona de campo eletromagnético, o sinal de ativação do leitor é detectado. O leitor decodifica os dados do circuito integrado do tag e as informações são passadas para o computador. Os tags de RFID têm uma grande variedade de formas e tamanhos. O tag utilizado para identificação animal pode ter menos de 3 mm de diâmetro e 10 mm de comprimento. Os tags podem ter a forma de um prego, para identificar árvores e artigos de madeira, ou de um cartão de crédito, para aplicações de controle de acesso. Os tags de RFID são classificados como ou ativos ou passivos. Os ativos são alimentados por uma bateria interna e são tipicamente leitura/gravação. Os dados do tag podem ser escritos e modificados, de acordo com a necessidade. O tamanho de memória do tag ativo varia de acordo com requisitos de aplicação – alguns sistemas operam com até 1MB de memória. O tag provido de bateria consegue um alcance maior, podendo ser lido a até 10 m de distância do leitor. Porém, existe a desvantagem do tamanho maior e uma elevação no custo, além da vida operacional limitada pela bateria que pode durar no máximo 10 anos. Os tags passivos operam sem fonte de alimentação externa e são ativados pelo campo eletromagnético emitido pelo leitor. Os tags passivos são conseqüentemente muito mais leves e menores que os tags ativos, muito mais baratos e oferecem uma vida operacional praticamente ilimitada. A desvantagem é que eles têm menor alcance que os tags ativos e exigem um leitor mais potente para a leitura dos dados. Os tags passivos podem ser somente leitura ou leitura/gravação. Os sistemas de RFID são também distinguidos pela sua freqüência. Sistemas de baixa freqüência (30 kHz a 500 KHz) têm alcance de leitura pequeno e baixo custo. Eles são mais comumente usados em controle de acesso e aplicações de identificação animal. Sistemas de alta freqüência (850 MHz a 950 MHz e 2.4 GHz a 2.5 GHz) com alcance e velocidades de leitura altos, são usados para aplicações como localização de vagões de trem e cobrança de pedágio automatizado. Entretanto, o melhor desempenho da alta freqüência implica em custos mais altos. A vantagem significativa de todos os tipos de sistemas de RFID é a de não exigir contato nem campo visual para fazer a leitura do tag. Os tags podem ser lidos através de uma variedade de substâncias como água, névoa, gelo, pintura, sujeira, plásticos, madeira e em condições ambientais onde o código de barras ou qualquer outra tecnologia óptica seria em vão. A tecnologia RFID também permite a leitura em circunstâncias desafiadoras e em velocidades notáveis – na maioria dos casos, a resposta é de menos que 100 milissegundos. A capacidade de leitura/gravação de um sistema de RFID também é uma vantagem significativa em aplicações interativas, como controle de manutenção, apesar de ser uma tecnologia mais cara se comparada ao código de barras. A RFID se tornou indispensável para uma grande variedade de coleta de dados e aplicações de identificação automatizada que não seriam possíveis com outras tecnologias. Os desenvolvimentos em tecnologia de RFID continuam aprimorando o sistema com maior capacidade de memória e alcances de leitura além de processadores mais rápidos. É muito difícil que a tecnologia substitua o código de barras. Até mesmo com a redução dos preços, uma etiqueta com transponder nunca será tão barata quanto uma etiqueta com código de barras. Porém, a RFID continuará a crescer em seus nichos estabelecidos onde o código de barras ou outras tecnologias ópticas não são eficazes. Se forem definidos padrões para os sistemas de RFID, de forma a tornar compatíveis os sistemas de diversos fabricantes, o mercado de RFID deve crescer exponencialmente. Fonte:http://www.rfidsystems.com.br/centro_educacional_o_que_e_rfid.php |

terça-feira, 23 de junho de 2009

Principais Conceitos

O planejamento estratégico é um processo gerencial contínuo e sistemático, que diz respeito à formulação de objetivos para a seleção de programas de ação e para sua execução, levando em conta as condições internas e externas à empresa e sua evolução esperada. No decorrer deste processo, é realizada uma análise sistemática dos pontos fortes e fracos da empresa, e das oportunidades do meio ambiente com o intuito de estabelecer os objectivos, as estratégias, assim como acções que possibilitem um aumento da competitividade. Também considera premissas básicas que a empresa deve respeitar para que todo o processo tenha coerência e sustentação. Este processo permite fixar as grandes orientações para que as empresas possam modificar, melhorar ou fortalecer a sua posição face à concorrência. É uma ferramenta de apoio à gestão com vista ao desenvolvimento futuro da empresa, especificando a forma e os timings de execução. Para que o planejamento estratégico de sucesso seja uma realidade na empresa, será necessário cumprir determinados pressupostos:

- Todos deverão estar envolvidos e ser detentores de uma visão global do planejamento estratégico.

- Todos deverão estar motivados e entender o seu papel no planejamento estratégico.

- Cada um deverá entender o seu papel no planejamento estratégico.

- Todos deverão entender os conceitos envolvidos no planejamento estratégico.

Fonte: Wikipedia

■ TIC (Tecnologias da Informação e da Comunicação)

Conjunto de tecnologias que conformam a sociedade da informação: informática, Internet, multimídia e sistemas de telecomunicações que permitem a sua distribuição.

Fonte: http://www.avellareduarte.com.br/glossario/glossario.htm

Governança de TIC

Conjunto de Estruturas e processos que tem como meta assegurar que a TIC suporte e maximize de maneira adequada os objetivos e estratégias de nogócio da organização.

Ex: BSC, ITIL, COBIT

Fonte: Material de Aula

informações

Objetivo do Blog - Discutir e comentar assuntos que nos ajude na Elaboração de um Planejamento Estratégico de Tecnologia da Informação e comunicação, além de contribuir para que outras pessoas tenham um local para referências sobre o tema.

Órgão/Setor/Empressa Escolhida : CPD da UFS.

- PETIC - Conjunto de normas e diretrizes para a concepção de um planejamento estratégico voltada a área de Tecnologia da Informação e comunicação; Avaliação das condições da empresa e baseando-se nelas, são previstas futuras necessicades de Tecnologia da Informação e comunicação.

Principais partes da Documento: Descrever como funciona no CPD da UFS

- Dados

- Pessoas

- Telecomunicações

- Hardware

- Software

segunda-feira, 22 de junho de 2009

Rascunho PETIC - UFS 2009-2012

Planejamento Estratégico

de Tecnologia da Informação

e Comunicação

Universidade Federal de Sergipe

Centro de Processamento de Dados

São Cristóvão

Junho 2009

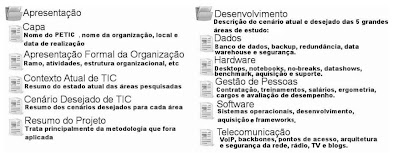

Apresentação

O Centro de Processamento de Dados (CPD) é responsável pela implementação da política de Tecnologia da Informação e Comunicação (TIC) da Universidade Federal de Sergipe (UFS). Dá suporte às atividades acadêmicas e administrativas da universidade, atuando na elaboração de projetos de TI, criação e adaptação de sistemas, distribuição e manutenção de equipamentos, estando estruturado em três coordenações: Suporte, Redes e Sistemas.

Organograma

O CPD integra a rede Nacional de Pesquisa - RNP, criada em 1991 com o objetivo de desenvolver a tecnologia da internet, integrando a UFS à comunidade acadêmica brasileira, a partir de Núcleos de Apoio

localizados nas cidades do Rio de Janeiro, Sãoo Paulo, Pernambuco e Distrito Federal. Em

Sergipe a RNP atua no POP - Ponto de Presença instalado no centro de Aracaju.

È importante ressaltar a criação do um CPD no Campus de Itabaiana, que embora não seja subordinado ao CPD da sede temos a intenção de executar projetos de forma colaborativa, portanto...

Missão

“Dar suporte às atividades da Universidade, oferecendo produtos e serviços de informática, atuando de forma integrada para que ela cumpra sua função”.

Visão

“O CPD deverá ser um centro de referência em informática, com estrutura organizacional consolidada, dispondo de pessoal capacitado, qualificado e comprometido, dispondo de máquinas e equipamentos atualiza-

dos com infra-estrutura adequada”

Atual Contexto de TIC na UFS

Atualmente, como principais problemas ...

Resumo

As informações contidas neste documento foram levantadas através de reuniões entre os membros do grupo responsável pela execução do PETIC e os coordenadores de áreas do CPD, sendo este trabalho utilizado para o processo de avaliação da disciplina Sistema de Informações Empresariais pertencente a grade curso de Especialização em Gestão de Projetos de Tecnologias e será de fato adotado pela administração do CPD visto que alguns integrantes do grupo fazem parte desta instituição.

As áreas trabalhadas foram: (i) Dados, (ii) Hardware, (iii) Pessoas, (iv) Software e (v) Telecomunicações.

O CPD possui uma primeira versão do Planejamento Estratégico de Tecnologia da

Informação e Comunicação (PETIC) desenvolvida no ano 2008 e prevista para o período 2009-2011, este documento foi elaborado por um grupo de alunos da graduação do curso de Ciência da Informação e sua elaboração veio contribuir muito para disseminar o PETIC neste centro, vale ressaltar que embora o levantamento da situação atual tenha sido muito proveitoso por outro lado o documento, por motivos óbvios de limitação de tempo, pouca convivência com o CPD e desconhecimento da legislação da administração pública, deixou poucas propostas de melhorias que possam ser adotadas.

Metodologia de trabalho

Para se chegar ao PETIC. primeiramente foram identificadas as vulnerabilidades da áreas propostas, a partir da, estes dados foram analisados e foi possível fazer propostas de melhorias.

Dados

Envolve fatos, imagens, sons que são úteis para instituição e por este motivo são armazenados e após um processamento geram informação que possam ser aplicáveis a tomada de uma determinada decisão.

1.1. Cenário Atual dos Dados

O Sistema de Gerenciamento de Banco de Dados (SGBD) utilizado é o DB2. O servidor de BD é uma máquina robusta porém o espaço em disco para armazenamento tem se mostrado insuficiente visto que tem sido constante o crescimento do tamanho das tabelas e o sistema gerenciador já acusou problemas neste sentido. A política de backup é diária através de fitas e o seu resultado é baixado e testado em um ambiente auxiliar, também está sendo finalizado a implantação de uma sala backup, fora do prédio do CPD , onde estará replicado os servidores de BD e principais aplicações, para que em um momento adverso em que se torne inviável o funcionamento das máquinas do CPD esta sala possa entrar em funcionamento para que se possa manter as principais atividades do CPD.

Os problemas de redundância de informações ainda existem, pois este se iniciou na modelagem do BD que foi iniciado a aproximadamente 25 anos e depois disso não sofreu as adaptações necessárias.

Em decorrência da necessidade que a instituição tem de alimentar informações nos sistemas governamentais, também chamados de construtores, isto é, sistemas desenvolvidos e mantidos pelo governo federal (SERPRO) para atenderem as exigências dos órgão superiores e que não suprem as necessidades de gerenciamento das informações no âmbito interno, surgem os sistemas auxiliares que provocam retrabalho para as equipes alimentarem as informações e também se tornam outra forma de gerar redundância de informação ocasionando principalmente falta de confiança em caso de divergência de conteúdo entre os sistemas.

1.2. Cenário Desejado dos Dados

A migração para um banco de dados livre e a remodelagem do banco de dados, para isso sugerimos a execução das etapas:

· Uma análise previa dos dados existentes no banco e uma correção dos seus conteúdos como o exemplo dos campos que estão com preenchimento fora do padrão;

· Um estudo detalhado do modelo de dados dos diversos sistemas, quanto o seu tipo e tamanho;

· O estudo avançado do banco de dados POSTGRE através de cursos específicos para DBA e AD;

· A instalação do POSTGRE em servidor exclusivo e com a configuração recomendada;

· A avaliação do novo modelo de dados proposto pela UFRN;

· A construção de programas ou scripts que possam converter e migrar os dados da base atual para o banco proposto.

2. Hardware

Os computadores e os equipamentos físicos associados, diretamente envolvidos nas funções de processamento de dados ou comunicação.

2.1. Cenário Atual do Hardware

Para a garantia da disponibilidade e qualidade dos serviços prestados pelo CPD o parque tecnológico de máquinas servidoras é suficiente, sendo necessário para estes servidores a instalação de mais placas de memória, no entanto as máquinas utilizadas pela equipe de desenvolvimento não estão com a configuração apropriada para as ferramentas que estão sendo utilizadas. Veja na tabela abaixo o hardware do CPD: quantidades:

Tipo Quantidade Deficiência

Servidores memória

Desktop Processador e memória

Roteadores

switches

Ver quantidade de máquinas em redes e suporte

Coordenação de Suporte é responsável pela manutenção ....

Como ponto forte vale registrar:

· A utilização do gerador de energia com autonomia de X horas, garantindo energia para todo o CPD, e sendo adotado em conjunto com No-breaks não permitem o desligamento de forma abrupta dos equipamentos por motivo de falta de energia, como também garantem os serviços em funcionamento;

· A implantação da sala de backup com uma máquinas servidora robusta;

· A aquisição de 2 notebooks , 1 data-show e 1 equipamento de vídeo conferência;

· A melhoria no sistema que gerencia as solicitações de consertos de hardware.

2.2. Cenário Desejado do Hardware

Será necessário adquirir novos servidores para hospedar o novo banco de dados, sistemas integrado que será repassado e um para ambiente de treinamento. Também as máquinas da equipe de desenvolvimento deverão ser substituídas. Para atingir este objetivo sugerimos os procedimentos a seguir:

· Definir quantidade de máquinas para equipe de desenvolvimento com no mínimo 2GB de RAM e processador com dois núcleos;

· Enviar documento para iniciar o processo licitatório de aquisição de máquinas contendo:

Ambiente de produção:

1. Servidor de Banco de Dados com 4 a 8 núcleos de processamento e 16 GB de RAM. Disco de 15 mil RPM.

2. Um servidor para balanceamento de carga com alta capacidade de I/O de rede (min. 1 Gbps) e no mínimo 2 núcleos de processamento e 2 GB de RAM.

3. Dois ou mais servidores com no mínimo 4 núcleos de processamento e 6 GB de RAM.

Ambiente de treinamento:

Uma máquina com no mínimo 4 GB de RAM e 4 núcleos de processamento

· Preparar o espaço físico para instalar os novos servidores em local com disponibilidade de ponto de energia, ponto de rede e no break;

· Configurar e instalar os software nos novos servidores

Servidor de Banco de Dados: PostgreSQL 8.3.

Servidor para balanceamento de carga: Apache HTTP Server.

Servidor de aplicação: Servidor JBoss

Servidor de treinamento: JBoss e PostgreSQL.

3. Pessoas

É o recurso humano disponível da instituição.

3.1. Estado Atual das Pessoas

No ano de 2008 o CPD recebeu seis novos Analistas de tecnologia da Informação que ingressaram na UFS através de concurso público, foram distribuídos três para coordenação de sistemas e três para coordenação de redes, mas decorrência de melhores oportunidades três deles já foram exonerados. As vagas em aberto poderão ser substituídas, porém este processo é lento e essa rotatividade de pessoas dificulta o andamento dos projetos. No primeiro semestre de 2009 conseguimos a liberação de uma vaga de assistente administrativo. O quadro de funcionários do CPD encontra-se distribuído da seguinte maneira:

Setor Concursados Terceirizados Estagiários

Direção 1 - -

Secretaria 1 - -

Coordenação de Suporte 7 1 4

Coordenação de Redes 4 1 -

Coordenação de Sistemas 7 - 8

Obs.: existem duas vagas de analista em aberto na coordenação de sistemas

O Analista Marcos Dósea, um dos analistas que ingressou no CPD em conseqüência do último concurso, tinha experiência prévia como consultor na área de TI, sendo assim foi iniciada uma análise da situação do CPD. Em conseqüência desta avaliação foi possível rever alguns papeis e atividades exercidas , como também a adotar algumas regras de conduta, propor o uso de uma metodologia de desenvolvimento e sugerir uma reorganização do espaço físico para atender melhor as necessidades da equipe. A seguir algumas mudanças relativas a pessoas:

· A recepção de usuário deve ocorrer na sala de reunião para não atrapalhar o restante do grupo;

· Os visitantes não podem entrar nas instalações do CPD por medidas de segurança deverão ficar na sala da entrada;

· E equipe de analistas de sistemas e desenvolvedores não deve ser interrompida por telefonemas ou visitas sem agendamento prévio, as novas demandas e dúvidas dos projetos em andamento devem ser negociadas em reuniões agendadas e documentadas;

· A criação de um setor de atendimento ao usuário que fará o atendimento inicial para filtrar os problemas antes que eles cheguem a equipe de sistemas, pois podem ser apenas uma dificuldade de operação ou até um bug de sistema, este atendimento será feito através do telefone e pelo sistema SOS manutenção. Para esta atividade o assistente administrativo está recebendo treinamento sobre todos os sistemas para executar esta tarefa;

· A distribuição física dos integrantes das equipes nas salas deve ocorrer por projeto, isto é, analista do projeto X deve sentar perto dos desenvolvedores que estão alocados ao mesmo projeto, este procedimento facilita a comunicação e aumenta a produtividade da equipe;

· Montar um ambiente adequado onde possam ocorrer as discussões entre membros de um projeto com recursos necessários para treinamentos, como quadro e pincéis;

· Foi adotado o método ágil Scrum para o gerenciamento e desenvolvimento de projetos, onde são definidas práticas de trabalho e artefatos de deverão ser produzidos;

· Ficou estabelecido que atividades relacionadas a configuração e gerenciamento de servidores será uma atribuição da coordenação de redes;

· Foi centralizado o manuseio do banco de dados de produção na analista Dinorah, os demais analistas apenas acessam o banco de desenvolvimento (teste);

A equipe de sistemas está participando de um curso de capacitação, esta iniciativa foi motivada pelas mudanças propostas pela consultoria e em decorrência do grupo ser heterogêneo no que tange ao conhecimento das ferramentas e processos, portanto é preciso nivelar os conceitos para que todos possam compreender e colaborar com as mudanças.

O curso é composto pelos módulos:

· Processo de Desenvolvimento de Software

· Analise de Sistemas e Projeto

· Banco de Dados Básico

· Banco de Dados Avançado (para administradores)

· Java e Tecnologias

3.2. Cenário Desejado das Pessoas

Será preciso preencher as vagas que estão em aberto, e providenciar a transferência de conhecimentos para os novos membros da equipe. É de suma importância para a implantação de um grande projeto que está sendo negociado entre a administração da UFS, CPD , MEC e a UFRN a contratação de serviços especializados para apoiar a equipe de sistemas e de redes. Esta contratação se torna viável através de processo licitatório, as necessidades em serviços são:

Serviço especializado Horas (3 anos)

Arquitetura de software 4800 horas

Análise de Sistemas e desenvolvimento 28800 horas

Administração de Banco de dados 4800 horas

Análise de Redes 9600 horas

Atendimento a usuário (suporte) 4800 horas

A equipe de trabalho formada pelos funcionários da UFS e os contratados deverá realizar as tarefas a seguir:

a) Realizar as adaptações do sistema com o auxílio técnico da UFRN.

b) Replicar os treinamentos recebidos da UFRN para a comunidade interna de usuários através de multiplicadores.

c) Disponibilizar um setor de atendimento aos usuários internos.

d) Responsabilizar-se pelo cronograma de implantação dos módulos do sistema

Outras medidas propostas:

· Auditar constantemente a equipe de sistemas para verificar se a metodologia de trabalho está sendo seguida, esta atividade pode ser executada pelos próprios integrantes da equipe;

· A criação de uma equipe de testes de software;

· O fortalecimento da equipe de atendimento ao usuário com a introdução de mais um técnico e a disseminação da cultura de Help Desk e atendimento via sistema on-line;

· A solicitação e preenchimento de 7 vagas de técnico em TI através de concurso público, para que possam atuar como desenvolvedores e técnicos de redes;

· Inserir os ajustes e melhorias que se fizerem necessários na metodologia de trabalho, principalmente referente as atividades de projeto;

4. Software

4.1. Cenário Atual do Software

Existem aproximadamente 30 sistemas de informação sob a responsabilidade do CPD , são em sua maioria projetos desenvolvidos pela própria equipe para gerenciar atividades específicas da instituição, porém ainda temos uma grande demanda reprimida por soluções em sistemas para atender algumas áreas como pesquisa, ensino, extensão e administração. Com tantos sistemas para gerir o processo de manutenção corretiva e implementações de melhorias se torna muito custoso sob o ponto de vista hora/homem, absorvendo muitos integrantes da equipe nesta tarefa. A UFS está no caminho do crescimento, com a ampliação da oferta de cursos e vagas, acarretando, conseqüentemente, um aumento no número de alunos e processos internos. Nesse sentido a busca por soluções que facilitem o acesso a informações integradas e agilidade nos processos mais burocráticos do dia-a-dia torna-se vital para dar suporte a este crescimento. Diante deste fato foi iniciado um processo de avaliação nos sistemas adotados pelas universidades federais e foi possível concluir que o sistema de gestão integrada desenvolvido pela UFRN atende as expectativas da UFS. Portanto o termo de colaboração está sendo firmado entre as IFES e o MEC para o repasse do sistema e transferência de tecnologia.

O projeto consiste em implantar os sistemas existentes na Universidade Federal do Rio Grande do Norte (UFRN) na UFS. Os sistemas em questão são:

· O SIPAC (Sistema Integrado de Patrimônio, Administração e Contratos) controla os fluxos da área administrativa através da informatização de todo o orçamento distribuído no âmbito interno e das requisições que demandam este orçamento (Material, passagens, diárias, hospedagens, itens contratados, suprimento de fundos, auxílio financeiro, prestações de serviço pessoa física e jurídica, etc). Informatizam os almoxarifados (centrais e setoriais), todo o controle patrimonial, as compras e licitações, o controle de atas e pedidos em registros de preços, o acompanhamento de entrega de empenhos (liquidação), o controle de obras e manutenções de bens imóveis, a aquisição de livros pela biblioteca, as faturas de água e energia, o controle dos contratos e convênios celebrados, o fluxo de processos e documentos eletrônicos, o registro e pagamento de bolsistas, o acompanhamento das despesas com automóveis e combustíveis. O SIPAC disponibiliza portais de informações para os pró-reitores, para a auditoria interna e para a fundação.

· O SIGPRH (Sistema Integrado de Gestão, Planejamento e Recursos Humanos) informatiza os procedimentos de recursos humanos, tais como: marcação/alteração de férias, cálculos de aposentadoria, avaliação funcional, dimensionamento de força de trabalho, controle de freqüência, concursos, capacitações, atendimentos on-line, serviços e requerimentos, registros funcionais, relatórios de RH, dentre outros. A maioria das operações possui algum nível de interação com o sistema SIAPE (sistema de âmbito nacional), enquanto outras são somente de âmbito interno.

· O SIGAA informatiza os procedimentos da área acadêmica através dos módulos de: graduação, pós-graduação (stricto e lato sensu), ensino técnico, ensino médio e infantil, submissão e controle de projetos e bolsistas de pesquisa, submissão e controle de ações de extensão, submissão e controle dos projetos de ensino (monitoria e inovações), registro e relatórios da produção acadêmica dos docentes, atividades de ensino a distância e um ambiente virtual de aprendizado denominado Turma Virtual. Da mesma maneira do SIPAC também disponibiliza portais específicos para: reitoria, professores, alunos, tutores de ensino a distância, coordenações lato-sensu, stricto-sensu e de graduação e comissões de avaliação (institucional e docente).

Arquitetura do Sistema

O projeto de desenvolvimento dos sistemas institucionais possui um grande escopo de atuação, por conseqüência, exige um conjunto de requisitos funcionais e não funcionais complexos demandados à arquitetura de software. Para solução de tal problema, foi modelada uma arquitetura multicamadas utilizando Java/J2EE e um conjunto de frameworks auxiliares visando o incremento de qualidade.

Tecnologias Utilizadas

Um conjunto de tecnologias é utilizado para o desenvolvimento das operações dos sistemas institucionais, entre elas:

Hibernate 3.2: framework utilizado para a realização do mapeamento objeto relacional. O objetivo do Hibernate é diminuir a complexidade entre os programas Java, baseado no modelo orientado a objeto, que precisam trabalhar com um banco de dados do modelo relacional.

Java Server Faces 1.2/ RichFaces 3.2: framework que implementa o padrão MVC (Model, View, Controller) utilizado para o desenvolvimento web com Java.

Struts 1.2: framework que implementa o padrão MVC (Model, View, Controller) utilizado para o desenvolvimento web com Java. No início do desenvolvimento dos sistemas institucionais, Struts era o framework para desenvolvimento Web que estava mais evidente. Dessa forma, escolheu-se esta tecnologia para os desenvolvimentos dos casos de uso. Hoje em dia, todos os casos de uso desenvolvidos usam a tecnologia Java Server Faces.

EJB 2.1: é um dos principais componentes da plataforma JEE (Java Enterprise Edition). É um componente do tipo servidor que corre no container para EJB do servidor de aplicação. Os principais objectivos da tecnologia EJB são fornecer um rápido e simplificado desenvolvimento de aplicações Java baseado em componentes distribuídas, transacionais, seguras e portáveis. Atualmente encontra-se na versão 3.0. Os sistemas institucionais utilizam a versão 2.1 juntamente com o padrão de projetos EJB Command.

Spring 2.5: é um framework open source não intrusivo, baseado nos padrões de projeto inversão de controle (IoC) e injeção de dependência. É utilizado basicamente para que a declaração dos Managed Beans, usados no desenvolvimento com JSF, seja feita através de anotações e também para a simplificação de acesso ao banco de dados com JDBC, usando JDBCTemplate.

JBoss 2.2: é um servidor de aplicação de código fonte aberto baseado na plataforma J2EE implementada completamente na linguagem de programação Java.

. Vale salientar sobre a necessidade de manter em funcionamento os sistemas de informação atuais (sistemas legados) de forma paralela ao processo de implantação do novo, até que seja finalizado o processo de migração dos dados institucionais. Desta forma Ainda existe a necessidade de aquisição da licença do Visual Studio 2008(2003 e 2005) já que os sistemas legados utilizam esta tecnologia.

4.2. Cenário Desejado do Software

Adoção de softwares livres na construção dos sistemas de informação. Também a integração entre os sistemas eliminando informações redundantes e retrabalho. Tudo isso será possível através da implantação do sistema da UFRN com sucesso. Que irá suprir às necessidades institucionais, considerando que a informação é a base para o planejamento, avaliação e tomada de decisão, conduzindo para a melhoria do desempenho institucional.

Para esse objetivo ser alcançado é preciso:

· Quantidade recomendada de profissionais;

· Equipe local capacitada na tecnologia;

· Cumprir o cronograma de forma disciplinada;

· Calcular o esforço das tarefas para alocar equipe ideal;

· Adotar as práticas recomendadas pela metodologia Srum na adaptação do sistema ;

· Construir os artefatos para servir de subsídios nas negociações com usuário como também na implementação;

· Gerenciar e configuração e mudanças (com rastreabilidade);

· Fazer testes de forma sistemática;

· Participação constante do usuário;

· Equipamento necessário;

· Formação de equipe de suporte;

. Telecomunicação

5.1. Cenário Atual dos Recursos de Telecomunicação

Projeto de reestruturação física do Campus São Cristovão previstos quantos pontos

Onde terá fibra

Aumento do link, capacidade de banda no backbone

Rede Comep

Mudança do POP

telefonia Voip

Serviços de administração da rede e sua segurança

Novas atividades com a chegada dos analistas

5.2. Cenário Desejado dos Recursos de Telecomunicação

Onde colocar rede e através de qual tecnologia e quais serviços disponibilizar (voz, imagem, dados)

Melhorias sonhadas....

Conclusão

quinta-feira, 18 de junho de 2009

Alinhamento da Tecnologia da informação ao negócio empresarial

Alinhamento da Tecnologia da informação ao negócio empresarial

As organizações estão enfrentando um mercado competitivo, globalizante e turbulento. Necessitam, portanto, de informações oportunas e conhecimentos personalizados que auxiliem de forma inteligente a sua gestão. Para tanto, é preciso que seus planejamentos empresarial e de tecnologia da informação (TI) sejam coerentes e estejam integrados, e as respectivas estratégias plenamente alinhadas entre si.

[...]

Modelo de alinhamento

O alinhamento entre as estratégias de TI com o negócio empresarial se constitui a partir de relação vertical, horizontal, transversal, dinâmica e sinérgica das funções empresariais, com o suporte da TI. Ele promove o ajuste ou a adequação estratégica das tecnologias disponíveis de toda a organização, como uma ferramenta de gestão empresarial. Essa definição compreende os conceitos de qualidade, produtividade, efetividade, modernidade, perenidade, rentabilidade, inteligência competitiva e inteligência empresarial.

Para a abordagem dessas questões construiu-se um modelo (figura 1), cuja originalidade está na diferente forma de identificação e organização das variáveis dos recursos sustentadores do alinhamento entre o PETI e o PEE, a qual envolve quatro construtos inter-relacionados: tecnologia da informação (TI), sistemas de informação e do conhecimento (SI), pessoas (RH) e contexto organizacional (CO).

A dimensão do PETI fornece a visão geral de conceitos, modelos, métodos e ferramentas de TI necessários para facilitar a estratégia de negócios e suportar as decisões, as ações empresariais e os respectivos processos da organização. A dimensão do PEE permite uma visão geral de conceitos, modelos, métodos e instrumentos relativos a como fazer acontecer a estratégia de negócios empresariais.

O construto AE (alinhamento estratégico entre PETI e PEE) contempla as variáveis: sinergia das funções empresariais, adequação das tecnologias disponíveis, gestão dos planejamentos PETI e PEE, inteligência competitiva e inteligência empresarial.

O construto TI (tecnologia da informação) envolve as variáveis: hardware; software; sistemas de telecomunicação; e gestão de dados e informação.

O construto SI (sistemas de informação e do conhecimento) abrange as variáveis: SI operacionais; SI gerenciais; SI estratégicos; e sistemas do conhecimento.

O construto RH (pessoas ou recursos humanos) envolve as variáveis: valores e comportamentos; perfil profissional; competências e capacitação; plano de trabalho; comunicação e relação; multiequipe e parcerias; clima, ambiente e motivação; planejamento informal participativo; consciência e participação efetiva; e vontade e comprometimento.

E, finalmente, o construto CO (contexto organizacional) contempla a imagem institucional; missão, objetivos e estratégias; modelos decisórios; processos e procedimentos; cultura, filosofia e políticas empresariais; estrutura organizacional departamental; investimentos e custos; domínio do negócio e preocupação com resultados; metodologia ou processo formal de planejamento; e infraestrutura organizacional.

[...]

FONTE: r e v i s t a FA E B U S I N E S S , n.3, set. 2002

O conteúdo completo poderá ser obtido através da seguinte URL: http://www.scribd.com/doc/4671071/Alinhamento-da-TI-com-o-Negocio-Empresarial

Denis Alcides Rezende é tecnólogo em processamento de dados,

administrador, mestre em Informática pela UFPR, doutor em Gestão

da Tecnologia de Informação pela UFSC e professor convidado da FAE

Business School.